这是一个创建于 2722 天前的主题,其中的信息可能已经有所发展或是发生改变。

事情是这样的:

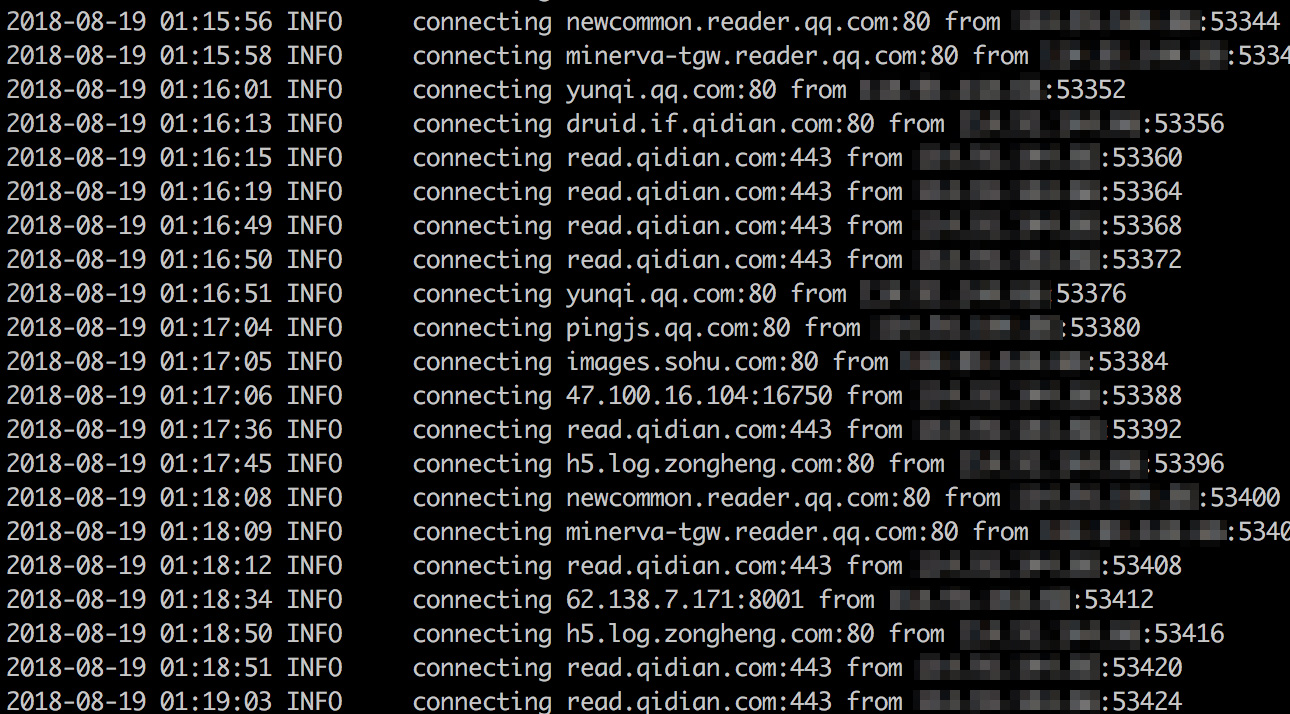

我用树莓派装了 SS 用来当作家里的 vpn 路由器,然后在远端服务器开启了记录功能,来记录通过 SS 与该服务器的所有连接。并且用端口转发开启了家里的 22 端口用来 ssh 远程连接。

于是我去查服务器的网络连接情况,便出现了一直有 read.qidian.com:443 的连接,但是家中没有没有人会用这个网站,另外一个是 yunqi.qq.com 也是和起点是一家的一个阅读网站。同样也是没有人在用。网络连接的请求差不多是 30s 一次。我关掉树莓派的时候,该连接就停止。

树莓派我装了一个 linux 系统。查了树莓派的进程情况,似乎一切正常。想知道这个连接请求,可能是发生在哪一处。

下面是截图,我把自己的 ip 地址马赛克了。

第 1 条附言 · 2018 年 8 月 19 日

还有一个地址是 druid.if.qidian.com:80

浏览器打开是这样

浏览器打开是这样

第 2 条附言 · 2018 年 8 月 19 日

所有可疑的请求分别是

- h5.log.zongheng.com:80

- minerva-tgw.reader.qq.com:80

- pingjs.qq.com:80

- images.sohu.com:80

- 172.104.123.101:16750

- druid.if.qidian.com:80

- yunqi.qq.com:80

- newcommon.reader.qq.com:80

- h5.log.zongheng.com:80

- minerva-tgw.reader.qq.com:80

- pingjs.qq.com:80

- images.sohu.com:80

- 172.104.123.101:16750

- druid.if.qidian.com:80

- yunqi.qq.com:80

- newcommon.reader.qq.com:80

第 3 条附言 · 2018 年 8 月 19 日

接下来,将禁用路由器的端口转发功能,来进行测试看看,是否还有可疑的连接请求。

第 4 条附言 · 2018 年 8 月 19 日

关闭路由器上的 DMZ 主机 和 虚拟端口转发 之后,再进行测试,并无出现可疑连接。

所以接下来的问题是:

- 可疑是在哪一步产生的?

- 如何防止别人这样的操作?

所以接下来的问题是:

- 可疑是在哪一步产生的?

- 如何防止别人这样的操作?

第 5 条附言 · 2018 年 8 月 20 日

第 6 条附言 · 2018 年 8 月 21 日

今天继续观察了一下,连接的请求发起的顺序。

主要是一个 俄罗斯 的 ip 开始持续的访问了之后

5.188.210.12

然后

pingjs.qq.com:80

接着便开始出现各种其他的连接请求了

截图在这儿

https://i.loli.net/2018/08/21/5b7b59bb5584d.png

主要是一个 俄罗斯 的 ip 开始持续的访问了之后

5.188.210.12

然后

pingjs.qq.com:80

接着便开始出现各种其他的连接请求了

截图在这儿

https://i.loli.net/2018/08/21/5b7b59bb5584d.png

第 7 条附言 · 2018 年 8 月 21 日

查了一下这个 ip 地址的信息,在 https://blackhat.directory 里面被报道了许多次。

https://blackhat.directory/ip/5.188.210.12/2#comments

主要的报道有

Port scan detected by psad: src: 5.188.210.12 signature match: "BACKDOOR DoomJuice file upload attempt" (sid: 2375) tcp port: 3128

Port scan detected by psad: src: 5.188.210.12 signature match: "POLICY HP JetDirect LCD communication attempt" (sid: 510) tcp port: 9000

Port scan detected by psad: Nmap (Nmap -sT or -sS scan):

第 8 条附言 · 2018 年 8 月 21 日

另外一个连接是

http://47.100.16.104http://47.100.16.104:16650/

来自上海市 阿里云

http://druid.if.qidian.com

http://druid.if.qidian.com/Atom.axd/Api/User/LoginValidate

然后这两个

http://47.100.16.104http://47.100.16.104:16650/

来自上海市 阿里云

http://druid.if.qidian.com

http://druid.if.qidian.com/Atom.axd/Api/User/LoginValidate

然后这两个

第 9 条附言 · 2018 年 8 月 21 日

另外抓到的连接是

http://captcha.qq.comhttp://captcha.qq.com/cap_union_prehandle?aid=1600000770&captype=7&protocol=https&clientype=1&disturblevel=1&apptype=1&noheader=1&color=3399FD&showtype=popup&fb=1&theme=&lang=2052&ua=TW96aWxsYS81LjAgKGlQYWQ7IENQVSBPUyA4XzFfMiBsaWtlIE1hYyBPUyBYKSBBcHBsZVdlYktpdC82MDAuMS40IChLSFRNTCwgbGlrZSBHZWNrbykgTW9iaWxlLzEyQjQ0MA%3D%3D&cap_cd=&uid=&callback=_aq_14604&sess=

<--08-21 01:06:42--> http://captcha.qq.comhttp://captcha.qq.com/cap_union_new_show?aid=1600000770&captype=7&protocol=https&clientype=1&disturblevel=1&apptype=1&noheader=1&color=3399FD&showtype=popup&fb=1&theme=&lang=2052&ua=TW96aWxsYS81LjAgKGlQYWQ7IENQVSBPUyA4XzFfMiBsaWtlIE1hYyBPUyBYKSBBcHBsZVdlYktpdC82MDAuMS40IChLSFRNTCwgbGlrZSBHZWNrbykgTW9iaWxlLzEyQjQ0MA%3D%3D&sess=kwjHdab3IJJHnOeyXYP_KzbuKXXuD8X7b6oZWyC9F6zZMWSOvVSpPQv8lBEuWJg0ZGZFDaliYUQrlcARzzxyMsjCZK2kcZEwoS7Cs_woQL9gTEZ2KtpuA8cgsvC_Yd8WmgeB_KYYaNkEl3EC2w4fIWveGZu6UUATRnOgAml9qXqAEKjpAwp4q7y7GjGzZp5WmLm9YBNgg74*&fwidth=400.000000&sid=6591974226323410075&uid=&cap_cd=&rnd=860018&forcestyle=undefined&wxLang=

<--08-21 01:06:44--> http://dj.captcha.qq.comhttp://dj.captcha.qq.com/tdc.js

_show?aid=1600000770&captype=7&protocol=https&clientype=1&disturblevel=1&apptype=1&noheader=1&color=3399FD&showtype=popup&fb=1&theme=&lang=2052&ua=TW96aWxsYS81LjAgKGlQYWQ7IENQVSBPUyA4XzFfMiBsaWtlIE1hYyBPUyBYKSBBcHBsZVdlYktpdC82MDAuMS40IChLSFRNTCwgbGlrZSBHZWNrbykgTW9iaWxlLzEyQjQ0MA%3D%3D&sess=kwjHdab3IJJHnOeyXYP_KzbuKXXuD8X7b6oZWyC9F6zZMWSOvVSpPQv8lBEuWJg0ZGZFDaliYUQrlcARzzxyMsjCZK2kcZEwoS7Cs_woQL9gTEZ2KtpuA8cgsvC_Yd8WmgeB_KYYaNkEl3EC2w4fIWveGZu6UUATRnOgAml9qXqAEKjpAwp4q7y7GjGzZp5WmLm9YBNgg74*&fwidth=400.000000&sid=6591974226323410075&uid=&cap_cd=&rnd=860018&forcestyle=undefined&wxLang=

<--08-21 01:06:44--> http://dj.captcha.qq.comhttp://dj.captcha.qq.com/tdc.js

1

ionblue 2018 年 8 月 19 日

1. 先查一下是哪个进程干的

2. 如果进程无关的话,用个拦截软件检查一下手机 /电脑的软件 3. 看一下是不是账号泄露 4. 极偶然的,此前有明确证据表明国内很多软件存在探查网络的过程。 |

3

designer 2018 年 8 月 19 日 via iPhone

持续关注

|

4

iwtbauh 2018 年 8 月 19 日 via Android |

5

miyuki 2018 年 8 月 19 日

|

7

miyuki 2018 年 8 月 19 日 |

8

lihongming 2018 年 8 月 19 日 via iPhone

不止起点,还有 reader.qq.com 呢。

你这是自己开的爬虫?还是被当肉鸡了? |

9

Tarkky 2018 年 8 月 19 日 via Android

关注一下,看看楼主最后的结果

|

10

sayid OP @lihongming 我没有做爬虫,我的树莓派只是用来当路由器用。应该是肉鸡了

|

11

sayid OP @lihongming 我现在的疑惑是,如果是被当作肉鸡的跳板来进行爬虫的操作。是在哪一步呢,难道我的树莓派系统被黑了?如何验证呢?我对比了进程,没有找到可疑之处。

|

12

lanwairen123 2018 年 8 月 19 日

你没说明白你树莓派的具体作用,你树莓派里常规会有哪些流量,如果是作为 SS 来使家里所有设备透明出国的话可能是你被蹭网了,蹭网者使用这些阅读软件产生的这些流量。

|

13

ylwweiwei 2018 年 8 月 19 日

树莓的 linux 是什么版本 从哪下的 ?

|

14

sayid OP @lanwairen123 蹭网这个假设并不成立,我平时都是用 SOCKS Proxy 来进行连接,需要知道我的树莓派 ID 和 我开放的端口号,才能进行连接树莓派上外网的操作。

我关闭路由器上的 22 端口转发之后,可疑连接消失了。 |

15

vss80p585 2018 年 8 月 19 日

关注,必须关注

|

16

keramist 2018 年 8 月 19 日 via Android

被当作跳板了 老老实实重装吧 debian 保平安 一样用

|

17

nutting 2018 年 8 月 19 日 via Android

手机上的内置软件

|

18

cchange 2018 年 8 月 19 日 via iPhone

没想到这么计算力差的设备也被黑了

|

19

hyshuang2006 2018 年 8 月 19 日

楼主开了 iptables 了吗?查看 iptables 设定的规则是否有改变,定时任务里有没加料等。

我用的树莓派就被黑过,当时用作测试、学习机,默认下 SSH 端口及允许 root 登陆都没有修改,结果被破解了密码,对方在 iptables 里添加了他自己的 IP。 建议楼主温故下 linux ssh 等安全内容,由此可以加固自用设备的安全性。 |

20

ww2000e 2018 年 8 月 19 日 via Android

家里面 ip 别人能访问?

|

21

yzc27 2018 年 8 月 19 日 via iPhone

我的树莓派也放在家做 vpn 服务器,不过不是 ss,而是 softether (忘了是不是这么拼),路由器也只转发了相应的 IPSec 和 OpenVPN 的端口。请问怎样才能更好确保我的内网及树莓派安全?

|

22

nciyuan 2018 年 8 月 19 日 via Android @yzc27 树莓派的 Raspbian 叫你改密码,你必须改密码,VNC 之类的服务要用不到就关闭,你能在路由器层关端口,就很不错了

|

23

colinrat 2018 年 8 月 19 日 via Android

有意思,关注

|

24

xiaolanglang 2018 年 8 月 19 日 树莓派的默认密码要改完再上网………………

我试过,默认密码的树莓派挂到公网后不到十分钟就被人扫到了…………………… |

25

w0nglend 2018 年 8 月 19 日 via Android

内网穿透被拿下 22 端口了?

|

26

hyshuang2006 2018 年 8 月 19 日

域名 qidian.com 的信息

以下信息更新时间:2018-05-03 18:26:05 立即更新 域名: qidian.com 注册商: Xin Net Technology Corporation 注册人: shanghaixuantingyulexinxikejiyouxiangongsi 注册人邮箱: [email protected] 注册日期: 2001-06-11T01:32:20Z 到期日期: 2019-06-11T01:32:20Z 更新日期: 2018-04-11T07:50:21Z --》域名 qidian.com 和 yuewen.com 是同一家公司,小说类的网站。 楼主的树莓派后面是不是接了 WIFI,然后手机上相关 APP 自动连接,所以树莓派上有相关链接显示,而不是树莓派被黑。也许是这样。 |

27

xxgirl2 2018 年 8 月 19 日

我在光猫下面会套上一层路由,根本不敢直接挂上去。万一哪天端口突然变成公网 IP 就危险了。

|

28

sayid OP @hyshuang2006 树莓派是通过网线来进行连接路由器的,树莓派的固定 ip 在路由器中进行了 DMZ 主机隔离,但是之前还有做 22 端口的转发。平时无其他设备连接树莓派,只能通过 SOCKS Proxy 来连接树莓派进行上外网。平时连接树莓派是用 ssh 连上去的。现在我还没有想到好的测试方法是否被黑了,所以我就放着没有理会。等想到办法了我再去检验它。

|

30

annielong 2018 年 8 月 20 日

楼主不看小说吧,这几个都是网文网站,起点,纵横

|

32

skylancer 2018 年 8 月 20 日

...一点安全知识都不懂的卤煮

醉的不行 |