导语:WannaCry 勒索蠕虫大规模爆发,折射出企业内网依然缺乏高效的安全防护、分析与响应能力--如何在第一时间发现企业内部大量的终端、服务器是否面临安全威胁?本文以真实客户案例为基础,还原如何通过瀚思大数据分析平台迅速发现此次 WannaCry 勒索蠕虫异常行为并响应处置。如需瀚思协助检测 WannaCry 勒索病毒,请立刻联系我们,[email protected]

WannaCry 勒索蠕虫攻击

自 5 月 12 日起,全球爆发大规模勒索软件感染事件,至少 100 多个国家和地区电脑设备遭受攻击,尤其是国内多个行业内网环境受到严重感染,损失严重。

WannaCry 勒索蠕虫是传统的勒索软件与蠕虫病毒的结合体,同时拥有蠕虫的扩散传播和勒索软件的加密文件功能,通过微软 MS17-010 漏洞(该漏洞的利用程序由方程式组织于 4 月泄露),针对 windows 系统终端的 445 端口进行远程漏洞攻击,攻击成功后携带勒索软件功能的蠕虫病毒会对主机文件进行加密,并扫描网络内其他主机进行传播。

由于该蠕虫利用了近期爆发的 Nday 远程溢出漏洞,多数内网机器并未及时更新微软于 3 月发布的漏洞补丁,导致一旦一台主机被感染,会在内网中大规模扩散,传播速度极快,截止目前已造成多个行业的严重损失,其中包括教育、医疗、公安、能源等重要行业机构,不但危害重要文件和数据信息,还可能导致严重的公共安全事件,危及医疗设备、能源系统等。

争分夺秒!第一时间定位勒索攻击

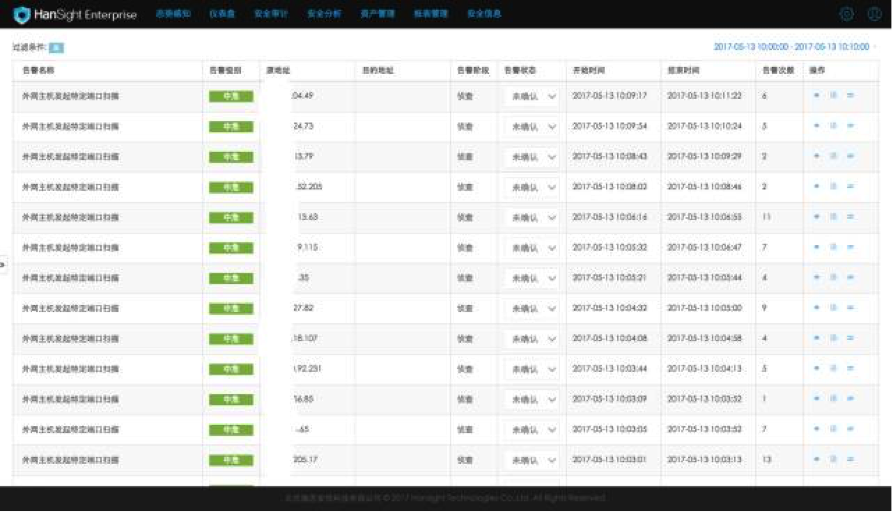

某集团客户部署了瀚思企业版( HanSight Enterprise 3.0 ),从 5 月 13 日上午 10 点开始,HanSight Enterprise 突然发生大量『 自动告警 』,告警名称是“外网主机发起特定端口扫描”,告警级别是『 中危 』。

运维人员立刻进行响应,发现来自于外网的约 500 个 IP 地址在对客户网络的端口 445 进行扫描。所以运维人员立刻在防火墙上配置规则,禁止外网对内网 445 端口的访问。

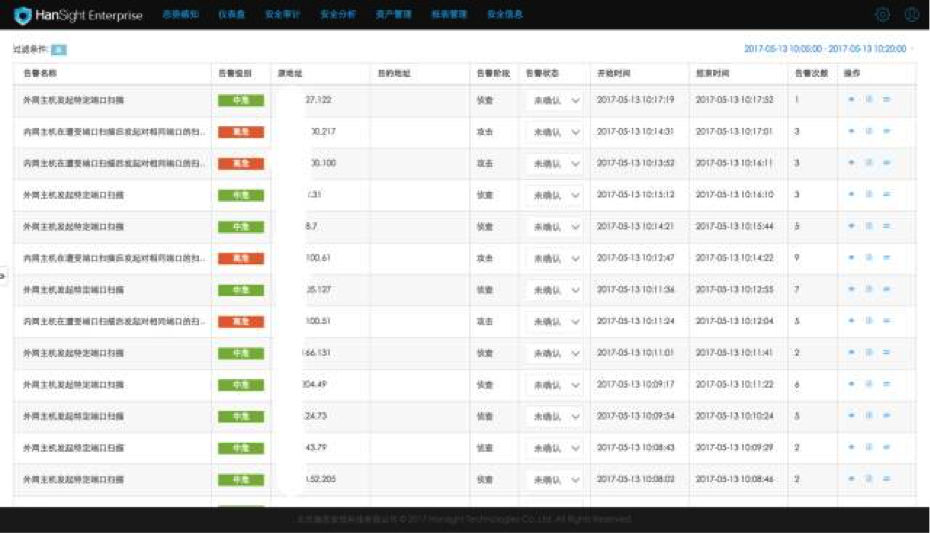

但是 10 分钟后,HanSight Enterprise 再次发生『 自动告警 』,告警名称是“内网主机在遭受端口扫描后发起对相同端口的扫描”,告警级别是『 高危 』。

运维人员经过简单分析后,认为在刚才短短的 5 分钟内,内网已经有电脑被成功攻击并且感染未知病毒,也开始扫描 445 端口进行传播,所以迫切需要定位到已经感染病毒的机器并且将其断网。利用 HanSightEnterprise 的云图功能,运维人员快速地定位到 5 台已经感染病毒的主机,然后对这 5 台主机立刻关机和断网。

通过设置 HanSight Enterprise 的仪表盘,监测内网主机向 445 端口发送数据包的统计和趋势,以验证处置效果,和确认是否有未知感染病毒的机器。在对这 5 台主机断网后,客户环境内的 445 端口访问回归正常。

HanSightEnterprise 采集日志和流量,实时监控网络异常,利用规则与算法发现可疑威胁,并且进行自动告警,发起响应措施;利用数据模型帮助客户迅速定位发生威胁的机器,以及验证处置效果。在此次针对 WannaCry 勒索蠕虫攻击的处理中发挥了重要的作用。

紧急预防和处置方案

由于该病毒对网络环境的攻击有其独特性:

-

与外网物理隔离的系统并不能免受攻击,恶意程序进入内网的途径有很多,一旦某台内网机器中招将导致整个网络中的机器遭受严重损失!

-

边界防火墙阻断了 445 端口的流量并不能确保内网安全,只要内部机器未打补丁且未关闭 445 端口都有可能成为被攻击对象。

-

虽然部分安全厂商已针对该漏洞对安全设备特征库进行了更新,但鉴于大部分企事业单位所部署的安全设备都处于疏于配置管理和更新的状态,因此部署了安全设备并无法有效阻止攻击!

所以建议进行如下预防与处置:

-

利用 HanSight Enterprise 查找所有开放 445 SMB 服务端口的终端和服务器。

-

目前微软已发布补丁 MS17-010 修复了“永恒之蓝”攻击的系统漏洞,请尽快为电脑安装此补丁,网址为 https://technet.microsoft.com/zh-cn/library/security/MS17-010 ;对于微软已停止维护的 Windows XP 和 Windows 2003 系统已于 5 月 13 日更新漏洞补丁,对应版本的下载地址: http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

-

一旦发现中毒机器,立即断网。

-

启用并打开“ Windows 防火墙”,进入“高级设置”,在入站规则里禁用“文件和打印机共享”相关规则。关闭 UDP135、445、137、138、139 端口,关闭网络文件共享。

-

严格禁止使用 U 盘、移动硬盘等可执行摆渡攻击的设备。

-

尽快备份自己电脑中的重要文件资料到存储设备上。

-

及时更新操作系统和应用程序到最新的版本。

-

加强电子邮件安全,有效的阻拦掉钓鱼邮件,可以消除很多隐患。

-

安装正版操作系统、软件等。

1

Livid MOD PRO |